Immediapress

AUTOCRYPT and Cohda Wireless Sign MOU at CES 2024 to...

AUTOCRYPT and Cohda Wireless Sign MOU at CES 2024 to Collaborate on Security-Integrated V2X Solution

LAS VEGAS, Jan. 11, 2024 /PRNewswire/ -- AUTOCRYPT, a leading automotive cybersecurity and mobility solutions provider, and Cohda Wireless, a global connected vehicle solutions company, signed a Memorandum of Understanding on the opening day of CES 2024, kickstarting their collaborations on bringing a secure, full-stack solution for V2X communications.

Cohda Wireless is a global leader in V2X technology both in R&D and commercialization, with the world's most advanced V2X software stacks supporting both 802.11p and C-V2X protocols. They are active in the European, US and Asian markets, with products compliant with the respective regional standards. Cohda Wireless solutions have undergone extensive compliance and interoperability testing and have notched up over one million vehicle-days of field testing.

As a pioneer in automotive cybersecurity, AUTOCRYPT has over a decade of experience and expertise in securing V2X connectivity. Its offerings encompass a security library for end entities, a V2X PKI platform with misbehaviour detection, and an integrated management dashboard for SCMS operations.

Both companies share a vision of a safe and seamless C-ITS ecosystem for all road users. As part of the collaboration, AUTOCRYPT's V2X security library, AutoCrypt V2X-EE, will be integrated into the overall V2X software stacks of Cohda Wireless, shaping a full-stack, secure V2X solution for automotive OEMs and Tier-1 suppliers.

"AUTOCRYPT provides the world's first and only V2X security solution adaptable to all major V2X PKI standards, including the US SCMS, EU CCMS, and Chinese C-SCMS. This enables us to offer customized solutions to clients across the globe." said Daniel ES Kim, CEO of AUTOCRYPT. "We are excited to collaborate with Cohda Wireless on offering a complete V2X software stack to ensure the reliability of V2X communications."

"We are delighted to be a part of another global first in our industry," explained Cohda CEO Dr. Paul Gray. "As the implementation of connected intelligent transport systems rolls out across the globe, so will there be an ever-increasing need to safeguard sensitive data. Our partnership with AUTOCRYPT adds an additional layer of maturity to our product that we believe the market will recognize."

About Autocrypt Co., Ltd.

AUTOCRYPT is the leading player in automotive cybersecurity and smart mobility technologies. It specializes in the development and integration of security software and solutions for in-vehicle systems, V2X communications, Plug&Charge, and fleet management, paving the way towards a secure and reliable C-ITS ecosystem in the age of software-defined vehicles. AUTOCRYPT also provides management and service platforms for the operators and end users of MaaS, contributing to sustainable and universal mobility.

Built to support both AUTOSAR and legacy vehicular platforms, AUTOCRYPT's In-Vehicle Systems Security solution helps automotive OEMs and suppliers comply with both ISO/SAE 21434 and UN R155. The company is also the sole V2X security provider for all South Korea's C-ITS projects, securing over 5,000 km of smart roads.

About Cohda Wireless Pty Ltd

Cohda Wireless is a global leader in the development of Connected Vehicles and Connected Autonomous Vehicle software with proven applications for Smart City, Mining and other environments. Cohda's technology connects vehicles with infrastructure and pedestrians to make our streets, cities and working environments safer, smarter and greener. Cohda is headquartered in Australia and has offices in Europe, China and the USA.

Cohda Wireless's innovative software solutions enable autonomous vehicles to connect with other vehicles and with Smart City infrastructure. These connections span Vehicle¬to¬Vehicle, Vehicle¬to¬Infrastructure, and Vehicle¬to-Pedestrian (collectively called V2X), and allow CAVs to 'talk' to each other, Smart Cities, and vulnerable road users in order to avoid accidents, reduce congestion and be more efficient. Cohda partners with Tier 1 Automotive Suppliers, ITS Equipment Vendors, and Mining Equipment Technology and Services (METS) vendors to provide complete hardware/software solutions to Car Makers, Smart Cities, and Mine Operators, respectively. Cohda's products are used widely in locations including the USA, Europe, Australia, Japan, Africa, Middle East, China, Singapore and Korea.

Photo - https://mma.prnewswire.com/media/2316420/AUTOCRYPT_and_Cohda_Wireless_Sign_MOU_at_CES_2024_to_Collaborate_on_Security_Integrated_V2X_Solution.jpg

Immediapress

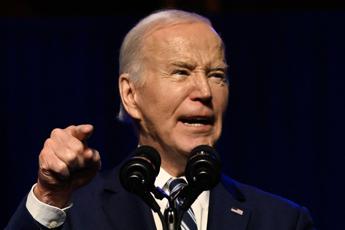

Il Solito Dandy

"Irresistibile" è l’inno di un nuovo inizio che risuona d'amore e rinascita

Milano, 26 aprile 2024 - Dopo il successo di X-Factor il Solito Dandy torna oggi con Irresistibile, il nuovo singolo per Neverending Mina con distribuzione ADA/Warner. Questo brano rappresenta un viaggio intenso di rinascita, ricco di speranza e di nuovi inizi.

"Irresistibile" si immerge nelle profondità dell'esperienza umana, toccando le corde delle nostre ferite più profonde e della nostra intrinseca capacità di rinascita. Il Solito Dandy, attraverso questo singolo, invita ad accogliere la nuova primavera della vita, trovando bellezza e forza nel processo di guarigione e rinnovamento.

Il videoclip del brano, diretto da Valerio Desirò e prodotto da Bad Boss Production, è una rappresentazione visiva di questo messaggio. Ambientato in un castello barocco, il video narra la storia d'amore tra Il Solito Dandy e la Donna Aragosta, che liberatasi dalla sua maschera di crostaceo rivela il volto di una ragazza ferita ma libera di amare di nuovo. Tra elementi surreali, come una discoteca di fiori e occhi psichedelici, emerge un racconto di rinascita e di amore redentore.

«In questo mondo distratto e rumoroso mi piace immaginare una rivoluzione gentile, fatta di persone che rispondono alla rabbia con comprensione” dice l’artista. “Un’incredibile rivoluzione dove tutti puntiamo al bene altrui, oltre gli individualismi augurandoci il meglio.”

"Irresistibile" non è solo un singolo, ma un invito a credere di nuovo nell'amore, a lasciarsi alle spalle le corazze del passato per abbracciare con coraggio e dolcezza un futuro. È una canzone per tutti coloro che, nonostante le battute d'arresto, continuano a cercare la bellezza e la gentilezza in questo mondo.

Immediapress

SNAI – Serie A: Juve-Milan vale il secondo posto, Allegri a...

Bologna in casa con l’Udinese per alimentare le speranze Champions: un altro successo per Motta a 1,60. A San Siro festa Inter con il Torino: tre punti nerazzurri a 1,55

Milano, 26 aprile – Assegnato lo scudetto, con l’Inter che ha già festeggiato il tricolore nel derby di lunedì scorso, le ultime cinque giornate del campionato di Serie A valgono per gli altri obiettivi: la qualificazione alle coppe europee e la salvezza. Il big match si gioca sabato alle 18 allo Stadium tra Juventus e Milan, con in palio il secondo posto. La Juventus, che in settimana ha raggiunto la finale di Coppa Italia, cerca tre punti per tornare a contatto con la seconda posizione e le quote Snai sono dalla parte di Allegri, favorito a 2,05. Per il pareggio si sale a 3,35, con il «2» in favore di un Milan in grande difficoltà a 3,60. Equilibrio tra Under (1,80) e Over (1,90), con il Goal a 1,70 che si fa preferire al No Goal a 2,00. Vlahovic e Milik a 3,25 sono i marcatori più probabili, seguiti da altri due juventini come Chiesa e Kean a 3,50, stessa quota di Giroud. Subito dietro, Leao, Yildiz e Jovic a 4,50.

Sfida Champions L’altra sfida da seguire è quella di domenica alle 18 al ‘Maradona’ tra Napoli e Roma, con i giallorossi che arrivano dalla vittoria nel recupero a Udine che li ha avvicinati alla Champions League, il prossimo anno riservata alle prime cinque. Per la squadra di Calzona, invece, è l’ultima chiamata. Le quote pendono però dalla parte della vincitrice dello scudetto 2023: segno «1» a 1,95, pareggio a 3,35, «2» a 3,90.

Così come per Juventus-Milan, anche per Napoli-Roma poca distanza tra Under (1,87) e Over (1,80), con il Goal a 1,65 che ha un’offerta più bassa rispetto al No Goal a 2,10.

Sogno Bologna In zona Champions c’è anche il Bologna, reduce dal successo proprio contro la Roma all’Olimpico. I rossoblù, domenica alle 15, ospitano un’Udinese beffata dai giallorossi nel recupero: lavagna tutta sbilanciata dalla parte degli emiliani, favoriti a 1,60. Il pareggio vale 3,75, mentre la prima vittoria dei friulani nella gestione Cannavaro vola a 6,00. A sperare nella qualificazione alla Champions c’è anche l’Atalanta, reduce dall’impegno infrasettimanale in Coppa Italia contro la Fiorentina che è valso l’accesso alla finale: al Gewiss arriva l’Empoli, con Gasperini avanti a 1,45 rispetto a Nicola a 6,75; a metà strada il pareggio a 4,50. Più attardata la Lazio, che comunque non vuole arrendersi: dopo l’eliminazione dalla Coppa Italia, il riscatto contro un Verona in salute nel match in programma sabato sera paga 1,60. Impresa di Baroni a 5,50, «X» in mezzo a 3,80.

Festa Inter La partita di domenica alle 12.30 sarà invece una passerella per l’Inter che riceve il Torino. Dopo l’aritmetica certezza di conquistare lo scudetto, le quote Snai restano tutte dalla parte della squadra di Simone Inzaghi: altri tre punti a 1,55, con il pari a 3,90 e il colpo granata a 6,25.

Ufficio stampa Snaitech

E-mail: ufficio.stampa@snaitech.it

Cell: 348.4963434

Immediapress

Anatomia di un attacco phishing

Kaspersky spiega come i criminali informatici prendono di mira le e-mail aziendali

Milano, 26 aprile 2024. Il phishing è tra le tecniche più diffuse ed efficaci utilizzate dai criminali informatici per colpire le aziende. Questi attacchi mirano a ingannare i dipendenti, spacciandosi per fonti legittime e inducendoli così a rivelare informazioni sensibili, come le credenziali di accesso o i dati finanziari. Gli attacchi di phishing si presentano in varie forme, ma spesso prendono di mira i sistemi aziendali di posta elettronica per la quantità di informazioni sensibili contenute. Kaspersky svela l’anatomia di un attacco di phishing per aiutare le aziende a rafforzare le difese contro possibili violazioni.

Secondo il report "The State of Email Security 2023" di Mimecast, l'83% dei CISO intervistati considera la posta elettronica come la fonte principale di attacchi informatici. Il recente caso Pepco Group ha dimostrato le gravi conseguenze aziendali degli attacchi di phishing. A fine febbraio, l'azienda ha comunicato che la sua filiale ungherese era stata vittima di un sofisticato attacco di phishing, che ha causato la Perdita di circa 15,5 milioni di euro. Questo incidente evidenzia la crescente minaccia rappresentata dai criminali informatici, sottolineando la necessità per le organizzazioni di rafforzare le proprie difese di sicurezza informatica. In risposta a questo problema, Kaspersky svela l'anatomia di un attacco di phishing per aiutare le aziende a proteggersi in modo efficace da potenziali violazioni.

1. Motivazioni dei cyber criminali

Gli attacchi di phishing sono riconducibili a criminali informatici motivati da vari fattori. In generale, cercano un guadagno economico acquisendo illegalmente informazioni sensibili come i dati della carta di credito o le credenziali di accesso, che possono essere vendute o utilizzate per transazioni fraudolente. Inoltre, alcuni sono mossi da motivazioni politiche o ideologiche, o ancora a scopo di spionaggio; qualsiasi sia la ragione, gli attacchi comportano sempre gravi rischi per le aziende.

2. L'approccio iniziale

Gli attacchi di phishing iniziano tipicamente con la creazione di e-mail fraudolente da parte dei criminali informatici, concepite per indurre i destinatari ad agire. Queste e-mail spesso imitano comunicazioni legittime provenienti da fonti affidabili, come colleghi, partner commerciali o organizzazioni note. Per aumentare la credibilità, gli aggressori possono utilizzare tecniche come lo spoofing degli indirizzi dei mittenti o la riproduzione del marchio aziendale. La situazione è ulteriormente aggravata dall'emergere di attacchi di phishing basati sull'intelligenza artificiale, che sfruttano algoritmi sofisticati per creare e-mail di phishing altamente convincenti e personalizzate. Questo rende ancora più difficile individuare e combattere tali minacce.

3. Contenuti e tecniche ingannevoli

Il successo degli attacchi di phishing è legato allo sfruttamento dei punti di debolezza delle persone. I criminali informatici fanno leva su tecniche di manipolazione psicologica, costringendo le vittime ad agire d'impulso senza valutare a fondo la legittimità dell'e-mail.

Le e-mail di phishing utilizzano varie strategie per ingannare i destinatari e ottenere le risposte desiderate. Le tecniche più comuni includono:

• Falsi pretesti: le e-mail possono sembrare urgenti o importanti, invitando i destinatari ad agire rapidamente per evitare presunte conseguenze o approfittare di opportunità che possono sembrare reali.

•Social engineering: gli aggressori personalizzano le e-mail e adattano i messaggi in base a interessi, ruoli o esigenze dei destinatari, aumentando la probabilità di attirare la vittima.

•Link e allegati dannosi: le e-mail di phishing spesso contengono link a siti web fraudolenti o allegati malevoli per raccogliere credenziali, installare malware o avviare transazioni non autorizzate.

4. Eludere il rilevamento

Per evitare il rilevamento da parte dei sistemi di protezione delle e-mail e delle soluzioni anti-phishing, i criminali informatici affinano costantemente le loro tattiche e si adeguano all'evoluzione delle misure di cybersecurity. Possono utilizzare tecniche di offuscamento, metodi di crittografia o reindirizzamento degli URL per eludere il rilevamento e aumentare l'efficacia degli attacchi.

5. Conseguenze degli attacchi di phishing riusciti

Quando gli attacchi di phishing hanno successo, le conseguenze per le aziende possono essere gravi. Le violazioni dei sistemi aziendali di posta elettronica possono causare accessi non autorizzati a dati sensibili, perdite finanziarie, danni alla reputazione e mancata conformità alle normative. Inoltre, gli account di posta elettronica compromessi possono fungere da punto di partenza per ulteriori attacchi informatici, come Business Email Compromise (BEC) o esfiltrazione dei dati.

Strategia di mitigazione

Per proteggersi dagli attacchi di phishing che colpiscono i sistemi aziendali di posta elettronica, le aziende devono implementare solide misure di cybersecurity ed formare i dipendenti per aumentare la consapevolezza e le best practice in materia di phishing. Le strategie di mitigazione efficaci includono la formazione dei dipendenti, l'introduzione dell'autenticazione a più fattori, la formulazione di piani di risposta agli incidenti e l'implementazione di soluzioni avanzate di filtraggio e sicurezza delle e-mail.

"Nell'attuale panorama dinamico delle minacce, le aziende si trovano ad affrontare una serie sempre crescente di rischi informatici con attacchi basati sulle e-mail, che rappresentano una minaccia particolarmente insidiosa. In Kaspersky riconosciamo l'importanza fondamentale di dotare le aziende di solide soluzioni di cybersecurity per aiutarle a difendersi da queste minacce in continua evoluzione. Kaspersky Security for Mail Server combina funzionalità avanzate di filtraggio dei contenuti con una tecnologia di apprendimento automatico all'avanguardia per fornire una protezione senza precedenti ai sistemi aziendali di posta elettronica, anche contro gli attacchi di phishing basati sull'intelligenza artificiale. Sfruttando le nostre soluzioni, le aziende possono difendersi in modo proattivo dagli attacchi di phishing e da altre minacce dannose, garantendo la sicurezza e l'integrità dei loro dati sensibili", ha commentato Timofey Titkov, Head of Cloud & Network Security Product Line di Kaspersky.

Informazioni su Kaspersky

Kaspersky è un’azienda globale di sicurezza informatica e digital privacy fondata nel 1997. Le profonde competenze in materia di Threat Intelligence e sicurezza si trasformano costantemente in soluzioni e servizi innovativi per proteggere aziende, infrastrutture critiche, governi e utenti in tutto il mondo. Il portfolio completo di sicurezza dell’azienda comprende una protezione leader degli endpoint e diverse soluzioni e servizi di sicurezza specializzati e soluzioni Cyber Immune, per combattere le sofisticate minacce digitali in continua evoluzione. Oltre 400 milioni di utenti sono protetti dalle tecnologie Kaspersky e aiutiamo 220.000 aziende a tenere al sicuro ciò che più conta per loro. Per ulteriori informazioni è possibile consultare https://www.kaspersky.it/

Seguici su:

https://twitter.com/KasperskyLabIT

http://www.facebook.com/kasperskylabitalia

https://www.linkedin.com/company/kaspersky-lab-italia

https://www.instagram.com/kasperskylabitalia/

https://t.me/KasperskyItalia

Contatto di redazione:

Noesis Kaspersky Italia

kaspersky@noesis.net